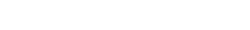

我们有更好地整合业务连续性、灾难恢复以及网络安全活动的方法,以及针对灾难恢复的云端技术。 市场上已经出现为解决网络安全活动的云服务产品,即网络安全即服务,那么不妨让我们来评估探讨,将灾难恢复(DR)作为服务,并和其它业务连续性(BC)相关产品集成在一起的价值。 假如采取所有当前的网络安全防护措施与手段,将其捆绑后通过基于云服务的形式(即网络安全即服务,简称CSaaS)来实现,那么这意味着你的防火墙、代理服务器、入侵检测与预防系统(IDS/IPS)以及其它保护措施都完全依赖外部。 图1. 传统的网络边界配置 (客户的网络边界 互联网或内部网络->防火墙->IDS/IPS->代理……

我们一直都在努力坚持原创.......请不要一声不吭,就悄悄拿走。

我原创,你原创,我们的内容世界才会更加精彩!

【所有原创内容版权均属TechTarget,欢迎大家转发分享。但未经授权,严禁任何媒体(平面媒体、网络媒体、自媒体等)以及微信公众号复制、转载、摘编或以其他方式进行使用。】

微信公众号

TechTarget

官方微博

TechTarget中国

图1. 传统的网络边界配置 (客户的网络边界 互联网或内部网络->防火墙->IDS/IPS->代理服务器->交换机->数据中心)

图1中的设置是典型的深度防御的网络边界配置。在任何数据通过互联网或内部网络传输到数据中心及其相关设备之前,都必须通过多个系统进行数据检查、标记,并筛选出任何可疑的信息。 相比之下,网络安全即服务的配置如图2所示。数据首先路由到CSaaS供应商,经过相类似的防御措施,然后传递到客户站点。我们在客户网络边界添加了额外的防火墙,从而更进一步增强了安全性。 图2. 网络安全即服务

(客户网络边界

互联网或内部网络 防火墙->IDS/IPS->代理服务器 防火墙->交换机->数据中心)

图2. 网络安全即服务

(客户网络边界

互联网或内部网络 防火墙->IDS/IPS->代理服务器 防火墙->交换机->数据中心)

严格检验网络安全服务供应商

假如你正在使用灾难恢复即服务(DRaaS)产品,作为BC/DR计划的一部分,并且希望在该服务的基础上增加网络安全,请先联系供应商是否有能力提供CSaaS。就像评估DRaaS供应商时一样,对供应商进行类似的尽职调查。 判断你当前在本地部署网络安全规划的总体拥有成本(TCO),与CSaaS产品进行比较。记住你原来希望迁移到云端服务的根本原因,例如腾出机房空间、控制成本、减少管理工作并减轻在灾难恢复测试上的负担。 下一步,检查由CSaaS供应商所提供的网络安全服务。判断其提供的服务中是否为你的边界带来了额外的安全性。假如额外的安全性成本不高,那这或许会影响你的最终决定。 通过与这些供应商的客户们沟通交流,你可以了解他们为什么会选择将网络安全交给第三方手里,并了解该决策的结果。看看他们是否进行定期的渗透测试,以及是否和网络安全服务商协调演练灾难恢复。这可以提高整体灾难恢复和网络安全状态,在任何潜在的网络事件破坏客户数据和实体资产之前,你都会有信心将其加以应对解决。CSaaS与DRaaS

在图2中,我们在客户的边界增加了额外一层防火墙。这是因为我们希望通过CSaaS供应商进一步降低恶意软件或恶意代码潜伏的可能性。通过DRaaS,您可以将关键系统的故障切换到DRaaS供应商云端的复制设备中去。通过网络安全即服务,你一定希望供应商的安全措施比企业内部的更强。 这从而带出了另一个问题:网络安全保护策略应当由企业组织自行管控,还是交付给他人管理?选择CSaaS和DRaaS的原因大致相同:保护你的业务免受可能中断、甚至破坏业务的计划外事件的影响。 网络安全漏洞同样也是潜在的业务连续性和灾难恢复事件,尤其是当其结果会妨碍业务的正常运行。假如设备遭受威胁、数据被破坏或被盗,或是应用程序遭到损坏,除非通过BC/DR规划准备缓解或加以恢复,否则业务或许会遭受重大损失。 网络安全即服务产品是另一种保护IT基础架构与业务的方式。结合DRaaS与类似的基于云端技术的产品,你可以充分在业务场景中应用这两项服务,作为整体IT安全与业务连续性策略的一部分。作者

翻译

相关推荐

-

如何应对灾难事件

面对灾难事件,企业应做足准备:选择一个正确的DRaaS供应商,掌握实现快速恢复的12个关键要素,虚拟灾难恢复测试的正确步骤和频率等等。

-

存储经理人2017年11月刊:如何选择正确的DRaaS供应商

《存储经理人》2017年11月刊重点介绍如何选择正确的DRaaS提供商:DRaaS供应商应当具备四项关键技能,以能够全方位应对所有潜在灾害。本期杂志还介绍了下一代线性磁带开放标准LTO-8,云中数据存储的注意事项以及驱动企业采用云存储的主要因素,同时阐述了冷存储需求不断高涨以及二级存储的现代化转型等现状,提醒大家在文件同步和共享时应确保数据安全,以及如何为未来的闪存做好准备。

-

需要更换DRaaS供应商的八个迹象

你是否想过你的灾难恢复及服务供应商可能无法达到要求? 你可以做出改变,尤其是你看到了以下这些迹象时。

-

怎样将供应商纳入到基于云的灾难恢复计划测试中

本篇中的指南、原则可以帮助你来制定、验证基于云计算的灾难恢复计划。了解DRaaS供应商在测试方面可以提供的资源,充分加以利用。